Jeden z nejznámějších ransomwarů, Locky, se vrací. Po většinu roku 2016 patřil mezi nejrozšířenější vyděračské softwary. Ke svému šíření využíval emailové kampaně s infikovanými přílohami. Ransomware Locky byl rozesílán prostřednictvím botnetu (internetový robot zasílající spamy) Necurs. Jeho aktivita na konci roku 2016 téměř upadla a spolu s ní i šíření ransomwaru Locky. Před několika týdny se Necurs opět probudil a začal posílat spamy nabízející výhodný nákup akcií. Dne 21. dubna zaznamenal bezpečnostní tým Cisco Talos první velkou kampaň ransomwaru Locky prostřednictvím botnetu Necurs za posledních několik měsíců.

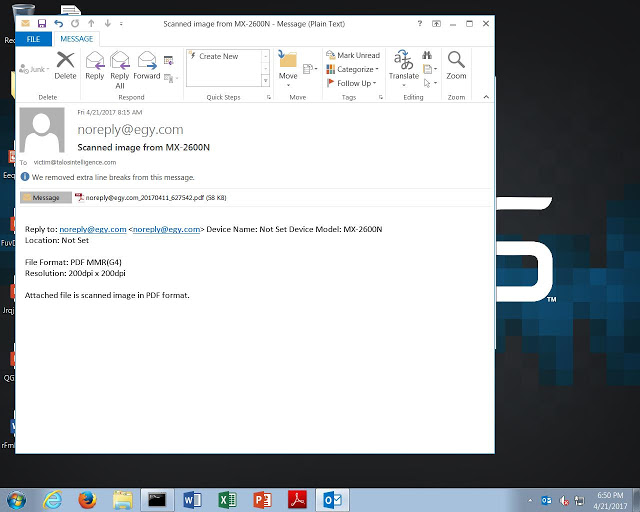

Nová kampaň ransomwaru Locky je velmi intenzivní – během několika hodin experti napočítali přes 35 tisíc odeslaných e-mailů. V mnoha ohledech se podobá jiným spamovým kampaním. Síť na dálku ovládaných počítačů rozesílá zprávy různého znění, jejichž předmětem je informace o platbě, potvrzení nebo naskenované obrázky, konkrétně „Payment“, „Receipt“, „Payment Receipt“ nebo „Scanned image from MX-2600N“, přičemž poslední uvedený se objevuje nejčastěji.

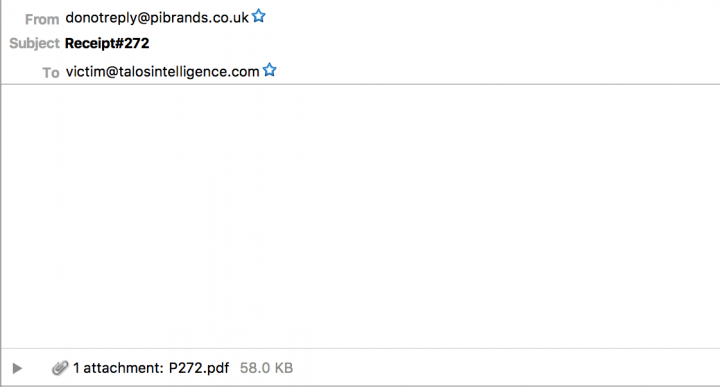

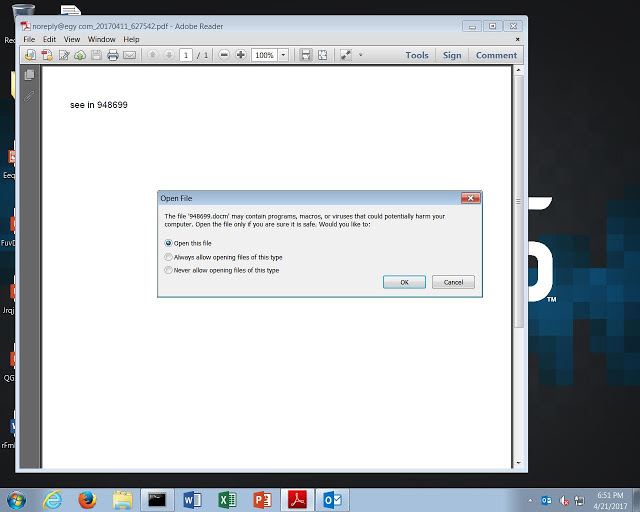

V první části kampaně obsahovaly emaily jako přílohu dokument ve formátu PDF s názvem začínajícím písmenem P doplněným třemi až pěti číslicemi. Druhá část kampaně se svojí metodologií lišila. Předmět byl stejný, emailová adresa, ze které byla zpráva odeslána, se lišila. Email má v příloze text i infikovaný PDF dokument. Podvržený soubor PDF obsahuje vložené dokumenty ve formátu MS Word s makry, která při otevření z infikovaného serveru stáhnou a spustí škodlivý kód v počítači oběti. Zajímavým aspektem je nutnost ručního potvrzení uživatelem, což útočníkům umožňuje obejít řadu bezpečnostních technologií založených na automatické kontrole v izolovaném prostředí, tzv. sandboxu.

Vyděračský software v současné době představuje jednu z nejčastějších kybernetických hrozeb, především kvůli potenciálním vysokým výnosům. Je nepochybné, že se počítačoví zločinci budou snažit tento druh škodlivého softwaru dále vyvíjet a maximalizovat zisky. Obrana vyžaduje komplexní přístup kombinující prevenci spuštění škodlivého kódu, blokování přístupu na servery, z nichž se malware šíří, zabezpečení e-mailu, které detekuje podvržené zprávy, zabezpečení sítě proti průniku a další nástroje.

Další podrobnosti (anglicky): http://blog.talosintelligence.com/2017/04/locky-returns-necurs.html

Video s ukázkou infikování počítače ransomwarem Locky najdete zde: https://www.youtube.com/watch?v=Dhv7ubMNlOg

TIP: Přetáhni ikonu na hlavní panel pro připnutí webu

TIP: Přetáhni ikonu na hlavní panel pro připnutí webu